A tecnoloxía SSH (Secure Shell) permite controlar de forma segura o seu ordenador a través dunha conexión segura. SSH cifra todos os ficheiros transferidos, incluídos os contrasinais e tamén transmite absolutamente calquera protocolo de rede. Para que a ferramenta funcione correctamente, non só debe instalarse, senón tamén configurala. Trátase do produto da configuración principal do que queremos falar no marco deste artigo, tomando como exemplo a última versión do sistema operativo Ubuntu no que estará situado o servidor.

Configura SSH en Ubuntu

Se non completou a instalación nos servidores e cliente PC, debería facelo inicialmente, xa que todo o procedemento é bastante sinxelo e non leva moito tempo. Para obter máis información sobre este tema, consulte o noso outro artigo na seguinte ligazón. Tamén mostra o procedemento para editar o ficheiro de configuración e probar o funcionamento de SSH, polo que hoxe imos centrarnos noutras tarefas.

Ler máis: Instalación do servidor SSH en Ubuntu

Creación dun par clave RSA

O SSH recentemente instalado aínda non ten as claves especificadas para conectarse desde o servidor ao cliente e viceversa. Todos estes parámetros deben configurarse manualmente inmediatamente despois de engadir todos os compoñentes do protocolo. O par de claves funciona usando o algoritmo RSA (abreviado para os nomes dos desenvolvedores Rivest, Shamir e Adleman). Grazas a este criptosistema, as claves especiais criptanse mediante algoritmos especiais. Para crear un par de claves públicas, só precisa introducir os comandos axeitados na consola e seguir as instrucións que aparecen.

- Ve a traballar con "Terminal" calquera método conveniente, por exemplo, abrilo a través dun menú ou unha combinación de teclas Ctrl + Alt + T.

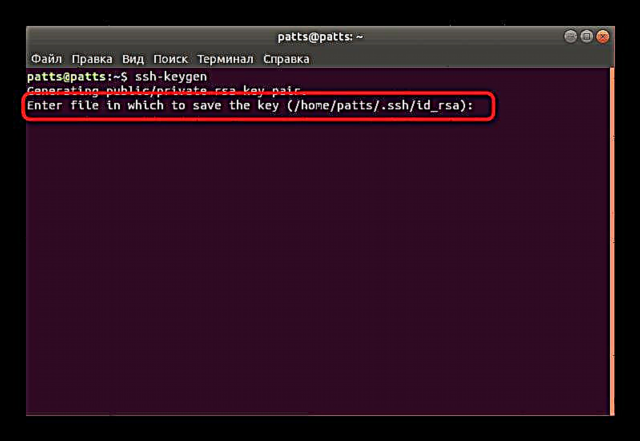

- Introduza o comando

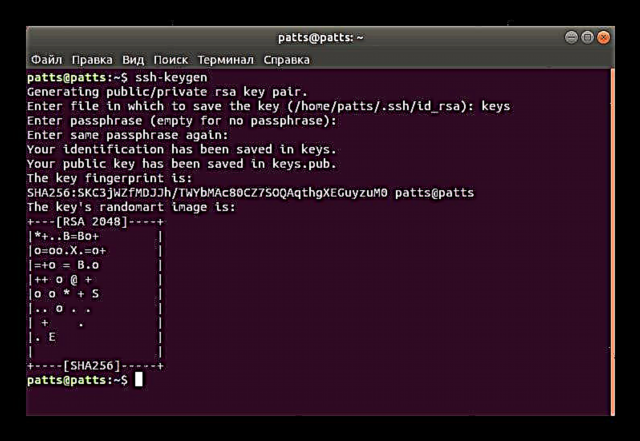

ssh-keygene logo prema a tecla Introduza. - Solicitaráselle que crees un ficheiro onde gardar as teclas. Se queres deixalas na ubicación predeterminada, só tes que facer clic en Introduza.

- A clave pública pode estar protexida por unha frase de paso. Se desexa utilizar esta opción, escriba un contrasinal na liña que aparece. Os caracteres introducidos non se amosarán. Nunha nova liña, necesitará repetila.

- A continuación, verás unha notificación de que a clave foi gardada e tamén podes familiarizarte coa súa imaxe gráfica aleatoria.

Agora hai un par de teclas creados - secreto e público, que se empregará para unha conexión máis entre ordenadores. Só precisa poñer a clave no servidor para que a autenticación SSH teña éxito.

Copie a clave pública no servidor

Hai tres métodos para copiar teclas. Cada un deles será o máis óptimo en varias situacións cando, por exemplo, un dos métodos non funciona ou non é adecuado para un usuario específico. Suxerimos considerar as tres opcións, comezando pola máis sinxela e eficaz.

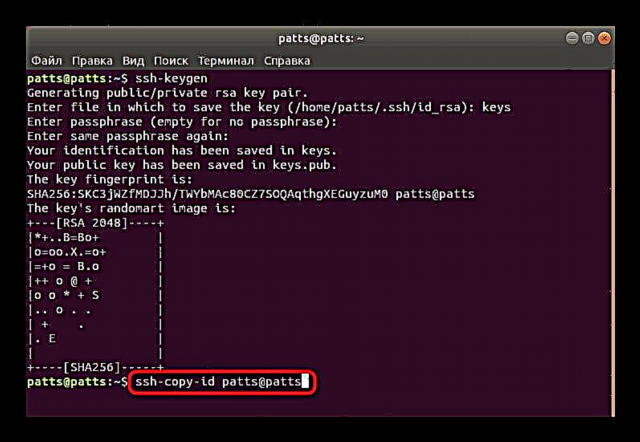

Opción 1: comando ssh-copy-id

O equipossh-copy-idEstá integrado no sistema operativo, polo que non necesita instalar compoñentes adicionais para executalo. Siga a sintaxe sinxela para copiar unha clave. En "Terminal" debe entrarnome de usuario ssh-copy-id @ remote_hostonde nome de usuario @ remote_host é o nome do ordenador remoto.

A primeira vez que te conectas, recibirá un texto de notificación:

Non se pode establecer a autenticidade do host "203.0.113.1 (203.0.113.1)".

Emprego da clave ECDSA é fd: fd: d4: f9: 77: fe: 73: 84: e1: 55: 00: anuncio: d6: 6d: 22: fe.

Estás seguro de que queres seguir conectando (si / non)? si

Debe especificar unha opción si para continuar a conexión. Despois, a utilidade buscará de xeito independente a clave baixo a forma dun ficheiroid_rsa.pubcreouse anteriormente. Se ten éxito, mostrarase o seguinte resultado:

/ usr / bin / ssh-copy-id: INFO: tentando iniciar sesión coas novas clave (s), para filtrar calquera que xa estea instalado

/ usr / bin / ssh-copy-id: INFO: restarán 1 claves (se) que se instalarán; se se lle solicita agora, deberá instalar as novas teclas.

Contrasinal de [email protected]:

Especifique o contrasinal do host remoto para que a utilidade poida introducilo. A ferramenta copiará datos do ficheiro de clave pública ~ / .ssh / id_rsa.pube despois diso aparecerá unha mensaxe na pantalla:

Agora intente iniciar sesión na máquina, con: "ssh 'nome de [email protected]'"Número de chaves engadidas: 1

e verifique para asegurarse de que só se engadiron a clave (s) que quería.

A aparición deste texto significa que a clave foi descargada con éxito no ordenador remoto e agora non haberá problemas de conexión.

Opción 2: copie a clave pública a través de SSH

Se non pode usar a utilidade mencionada anteriormente, pero ten un contrasinal para iniciar sesión no servidor SSH remoto, pode cargar manualmente a súa clave de usuario, garantindo así unha autenticación máis estable ao conectarse. Utilízase para este comando gato, que lerá os datos do ficheiro e despois serán enviados ao servidor. Deberá introducir a liña na consola

gato ~ / .ssh / id_rsa.pub | ssh nome de usuario @ remote_host "mkdir -p ~ / .ssh && touch ~ / .ssh / permission_keys && chmod -R go = ~ / .ssh && cat >> ~ / .ssh / permission_keys".

Cando aparece unha mensaxe

Non se pode establecer a autenticidade do host "203.0.113.1 (203.0.113.1)".

Emprego da clave ECDSA é fd: fd: d4: f9: 77: fe: 73: 84: e1: 55: 00: anuncio: d6: 6d: 22: fe.

Estás seguro de que queres seguir conectando (si / non)? si

continúa a conexión e introduce o contrasinal para acceder ao servidor. Despois diso, a clave pública copiarase automaticamente ao final do ficheiro de configuración. teclas autorizadas.

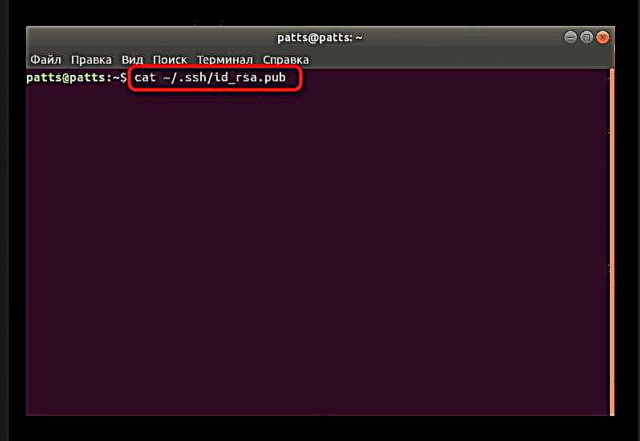

Opción 3: Copiar manualmente a clave pública

Se non hai acceso ao ordenador remoto a través do servidor SSH, todos os pasos anteriores realízanse manualmente. Para iso, primeiro descubra a información clave no PC do servidor a través do comandogato ~ / .ssh / id_rsa.pub.

Na pantalla aparecerá a seguinte liña:ssh-rsa + clave de conxunto de caracteres == demostración @ proba. Despois diso, vai a traballar no dispositivo remoto, onde cree un novo directorio a travésmkdir -p ~ / .ssh. Ademais crea un ficheiroteclas autorizadas. A continuación, insira a clave que aprendeu anteriormenteecho + cadea de chave pública >> ~ / .ssh / permission_keys. Despois diso, pode tentar autenticarse co servidor sen usar contrasinais.

Autenticación no servidor mediante a clave xerada

Na sección anterior, aprendeu sobre tres métodos para copiar unha clave de ordenador remota nun servidor. Tales accións permitiranche conectarse sen usar un contrasinal. Este procedemento realízase mediante a liña de comandosshh ssh nome de usuario @ remote_hostonde nome de usuario @ remote_host - nome de usuario e anfitrión do ordenador desexado. A primeira vez que te conectas, recibiráselle unha conexión descoñecida e podes continuar seleccionando si.

A conexión producirase automaticamente se non se especificou ningunha frase de paso durante a creación do par de chaves. Se non, primeiro debes ingresalo para poder seguir traballando con SSH.

Desactivación da autenticación do contrasinal

Considérase unha configuración exitosa de copia de claves na situación en que é posible entrar no servidor sen usar un contrasinal. Non obstante, a capacidade de autenticarse deste xeito permite aos atacantes usar ferramentas de cracking de contrasinais e rachar unha conexión segura. Será posible protexerse de tales casos deshabilitando completamente a entrada de contrasinal no ficheiro de configuración SSH. Isto requirirá:

- En "Terminal" abra o ficheiro de configuración a través do editor mediante o comando

sudo gedit / etc / ssh / sshd_config. - Atopa a liña "Autenticación de contrasinal" e elimina o cartel # ao principio para descomprimir o parámetro.

- Cambia o valor a non e garde a configuración actual.

- Peche o editor e reinicia o servidor

sudo systemctl reinicia ssh.

A autenticación de contrasinal estará desactivada e só será posible acceder ao servidor usando as teclas especialmente creadas para isto co algoritmo RSA.

Configura un devasa normal

En Ubuntu, o devasa predeterminado é Firewall sen complicacións (UFW). Permite permitir conexións para servizos seleccionados. Cada aplicación crea o seu propio perfil nesta ferramenta e UFW xestionaas, permitindo ou deshabilitando as conexións. A configuración dun perfil SSH engadilo á lista é o seguinte:

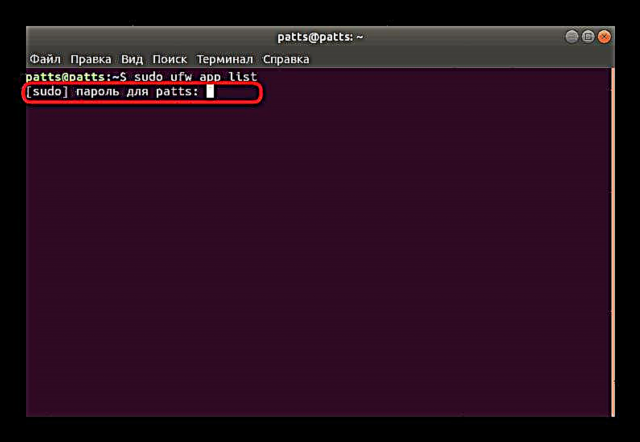

- Abre a lista de perfís de firewall mediante o comando

Lista de aplicacións sudo ufw. - Introduza o seu contrasinal da conta para mostrar a información.

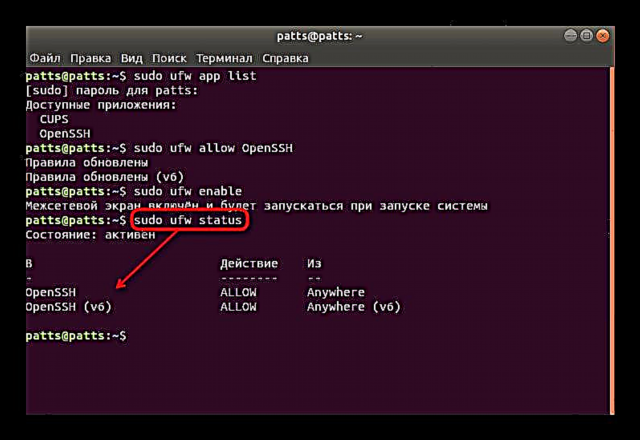

- Verás unha lista de aplicacións dispoñibles, entre elas debería estar OpenSSH.

- Agora debes permitir conexións mediante SSH. Para iso, engádeo á lista de perfís permitidos mediante

sudo ufw permite OpenSSH. - Active o firewall actualizando as regras,

habilitar sudo ufw. - Para asegurarse de que as conexións están permitidas, debería prescribir

estado de sudo ufw, despois do cal verás o estado da rede.

Isto completa as nosas instrucións de configuración SSH en Ubuntu. Cada usuario usuario realiza axustes máis do ficheiro de configuración e outros parámetros. Podes familiarizarse coa acción de todos os compoñentes de SSH na documentación oficial do protocolo.